SecOps (Security Operations) — один из основных трендов в управлении информационной безопасностью (ИБ). Ключевая ценность методологии заключается в объединении усилий команды ИТ-подразделений, подразделений разработки услуг и команды ИБ для построения стабильной, безопасной и надежной ИТ-инфраструктуры предприятия. Как зонтичный мониторинг помогает совместить инструменты ИТ- и ИБ-подразделений и выстроить SecOps в компании, читайте в статье.

Централизованное управление процессами: от SOC к 360-view и зонтичному мониторингу

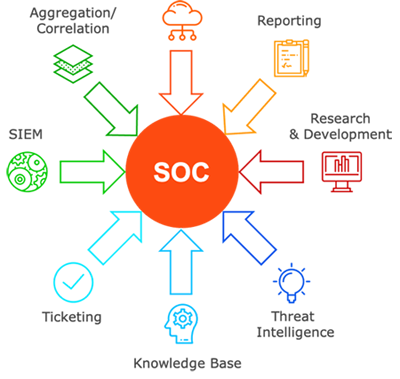

SecOps — это прежде всего централизованное управление процессами. Традиционно в ИБ концепция единого центра управления безопасностью — SOC — подразумевает изолированную от других подразделений работу. Тем не менее для эффективного обеспечения ИБ нужны инструменты консолидации, агрегации и анализа данных, а также управления событиями и инцидентами, относящимися как к ИТ, так и к ИБ.

Объединение потоков данных ИТ- и ИБ-мониторинга в едином «зонтичном» центре агрегации данных может решить эту проблему.

Создание единого центра управления всей информационно-технологической деятельностью организации выгодно и для ИТ, потому что дает возможность выстроить концепцию 360-view. Это взгляд со всех сторон на ИТ-инфраструктуру и ИТ-услуги предприятия для обеспечения их качества, надежности, безопасности и стабильности. Такой взгляд на ресурсы, пользователей и происходящие события также полезен для решения задач ИБ.

Объединить потоки данных в ИТ- и ИБ-подразделениях помогает зонтичный мониторинг и единая система управления бизнес-процессами.

Концепция зонтичного мониторинга ИТ+ИБ

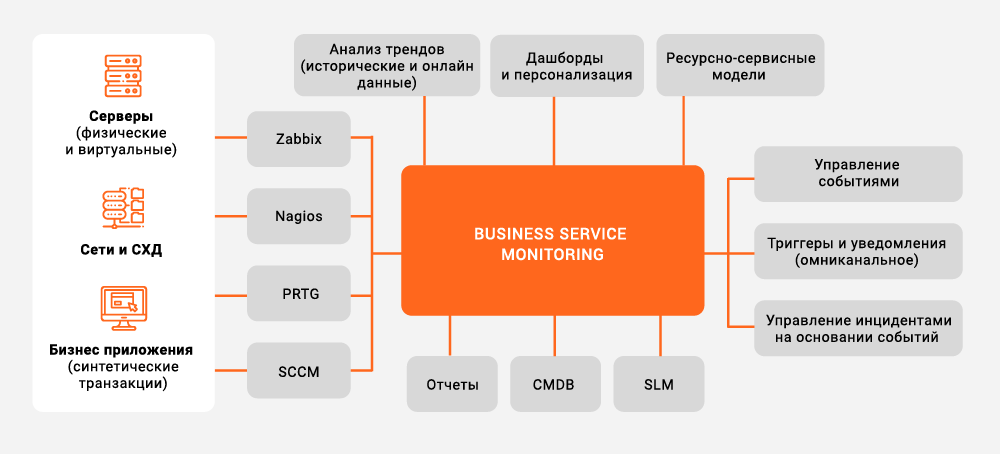

В зонтичном, или комплексном, мониторинге данные из всех систем мониторинга и управления ИТ-инфраструктурой, которые используются в компании, собираются в едином центре. Информация анализируется, очищается от незначительных и некорректных событий и привязывается к ресурсно-сервисной модели ИТ-систем и услуг.

Данные SIEM обогащаются информацией о состоянии ИТ-инфраструктуры и релевантных ИТ-событиях, поступивших в зонтичный мониторинг, и собираются в единой системе управления бизнес-процессами. Это помогает однозначно идентифицировать любое событие с конкретным учетным объектом и с определенной информационной системой, в рамках которой этот объект используется. В результате сотрудники ИТ- и ИБ-подразделений получают оперативную аналитику в виде дашбордов, а также площадку для взаимодействия в решении или расследовании инцидента.

Таким образом, связь данных технологических систем мониторинга и управления, систем управления информационной безопасностью, SIEM-систем и процессных систем управления

Задачи зонтичного мониторинга

Зонтичный мониторинг помогает решить сразу несколько важных задач компании.

1. Оценка влияния события или инцидента в инфраструктуре на бизнес-процессы.

Оценивается влияние не на КЕ, сервер или коммутатор, а именно на бизнес-процессы и информационные системы, которые важны для бизнеса. Комплексный мониторинг ИТ и ИБ дает возможность связать событие с определенными рисками с точки зрения безопасности, расставить приоритеты и понять, какой реакции требует происходящее.

При этом исключаются ситуации, при которых с процессами что-то происходит, но об этом никто не знает.

2. Сокращение времени на расследование и реагирование на инциденты ИТ и ИБ, благодаря их оперативному выявлению и представлению информации о них ответственным сотрудникам.

Сотрудник, который будет заниматься решением инцидента, получает весь необходимый контекст. Он видит информацию о нагрузке, об использовании ресурсов, о параллельно происходящих ИТ- и ИБ-инцидентах. Например, если произошло резкое повышение нагрузки в какой-то части ИТ-инфраструктуры, это может быть техническая проблема, а может —

3. Обеспечение контроля расследования и реагирования на инциденты ИБ.

Процессное решение в комплексном мониторинге обеспечивает для каждого инцидента прозрачную схему ответственности. Событие отслеживается на всех этапах жизненного цикла, информация о нем передается определенным сотрудникам для принятия решения, выполнения каких-то действий или согласований, сроки обработки контролируются. При этом время на реакцию устанавливается в соответствии с приоритетом инцидента, который рассчитывается на основании ресурсно-сервисной модели, модели рисков, влияния на бизнес и на конечных пользователей ИТ-услуг.

4. Применение предиктивной аналитики для проактивного предупреждения инцидентов.

В перспективе инциденты можно будет предсказывать еще до того, как они возникнут, окажут реальное влияние на бизнес или пользователей и принесут материальный ущерб. Как показывает практика, до 30% ИТ-инцидентов могут быть предсказаны заранее, и предотвратить их проще, чем потом устранять последствия.

Шаги к достижению целевой зрелости

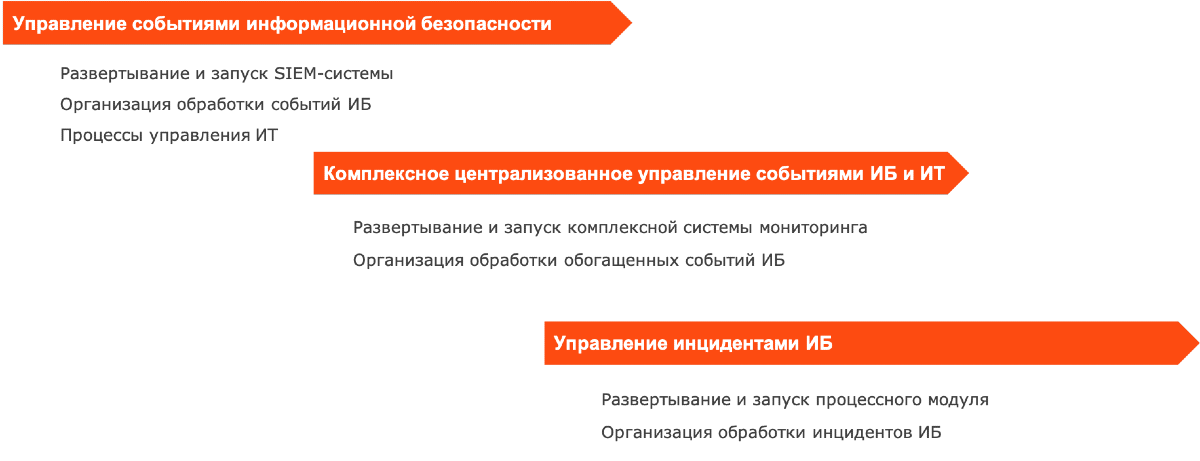

Реализацию комплексного мониторинга можно разбить на 3 основных этапа.

Первично реализуется процесс управления событиями ИБ. Уже произошедшие в инфраструктуре события запускаются в процессную платформу, управляются с точки зрения выделения ресурсов, контроля сроков, жизненного цикла, своевременного информирования и отчетности. Параллельно выстраиваются процессы управления ИТ-подразделением: инцидентами, изменениями и конфигурациями.

После эти события обогащаются информацией из ИТ-инфраструктуры, дополняются данными из реальных систем управления, таких как система управления виртуализацией. Выстраивается весь процесс работы и реакции ответственных сотрудников.

Далее строится процесс управления инцидентами ИБ, который предполагает уже проведение расследований, реакцию ответственных сотрудников на события или комплексы событий, которые в конечном итоге представляют собой инцидент.

Реализовать зонтичный мониторинг помогают инновационные процессные, мониторинговые и управленческие платформы. Такие как Naumen Business Services Monitoring, Ankey SIEM и Naumen Service Desk. При этом источником данных для комплексного мониторинга может быть потенциально любая система, которая связана с ИТ или с ИБ и способна передать информацию в систему зонтичного мониторинга для дальнейшего накопления и анализа.

Хотите подробно узнать, как зонтичный мониторинг Naumen BSM анализирует данные об ИТ-инфраструктуре и что это дает бизнесу? Оставляйте заявку, и мы проведем демо.